Cyberbullying : Différence entre versions

m |

|||

| Ligne 1 : | Ligne 1 : | ||

| − | == | + | == Mots clés == |

médias sociaux, cyberharcèlement, cyberbullying, harcèlement numérique, intimidation, actes d'intrusion, happy slapping, stalking, vol d'identité, adresse IP, anonymat. | médias sociaux, cyberharcèlement, cyberbullying, harcèlement numérique, intimidation, actes d'intrusion, happy slapping, stalking, vol d'identité, adresse IP, anonymat. | ||

| Ligne 32 : | Ligne 32 : | ||

Les technologies modernes n'ont encore développé aucune manière efficace de chasser les détraqueurs du Web. Il existe néanmoins quelques solutions ''partielles'' pour prévenir ou du moins diminuer les abus numériques. Les wikis, citons Wikipedia, enregistrent automatiquement l'adresse IP des contributeurs qui souhaitent conserver leur anonymat. De plus un contrôle minutieux des publications effectuées est réalisé par la communauté des contributeurs aguéris. En cas d'abus, l’adresse IP est immédiatement bloquée. L’environnement crée par les wikis n'est pas infaillible aux déviances humaines mais leur est fortement défavorables. | Les technologies modernes n'ont encore développé aucune manière efficace de chasser les détraqueurs du Web. Il existe néanmoins quelques solutions ''partielles'' pour prévenir ou du moins diminuer les abus numériques. Les wikis, citons Wikipedia, enregistrent automatiquement l'adresse IP des contributeurs qui souhaitent conserver leur anonymat. De plus un contrôle minutieux des publications effectuées est réalisé par la communauté des contributeurs aguéris. En cas d'abus, l’adresse IP est immédiatement bloquée. L’environnement crée par les wikis n'est pas infaillible aux déviances humaines mais leur est fortement défavorables. | ||

| − | Du côté de loi, rappelons que l’utilisation du nom de quelqu’un d’autre (vol d’identité) pour médire est répréhensible par la loi | + | Du côté de loi, rappelons que l’utilisation du nom de quelqu’un d’autre (vol d’identité) pour médire est répréhensible par la loi <ref> http://knol.google.com/k/les-tic-cyberbullying# </ref>. La déposition de plainte, preuves à l'appui, contre le cyberharcélement est donc tout à fait recevable par la tribunaux. |

L’engagement individuel, comme identifier les cercles vicieux et contribuer à les réorienter vers des pratiques responsables et citoyennes, est également une des solutions envisageables. | L’engagement individuel, comme identifier les cercles vicieux et contribuer à les réorienter vers des pratiques responsables et citoyennes, est également une des solutions envisageables. | ||

| Ligne 66 : | Ligne 66 : | ||

| − | + | == Sources et notes == | |

| − | + | <references/> | |

http://www.fosi.org/archive/Anne%20Collier%20Notes.pdf | http://www.fosi.org/archive/Anne%20Collier%20Notes.pdf | ||

| Ligne 76 : | Ligne 76 : | ||

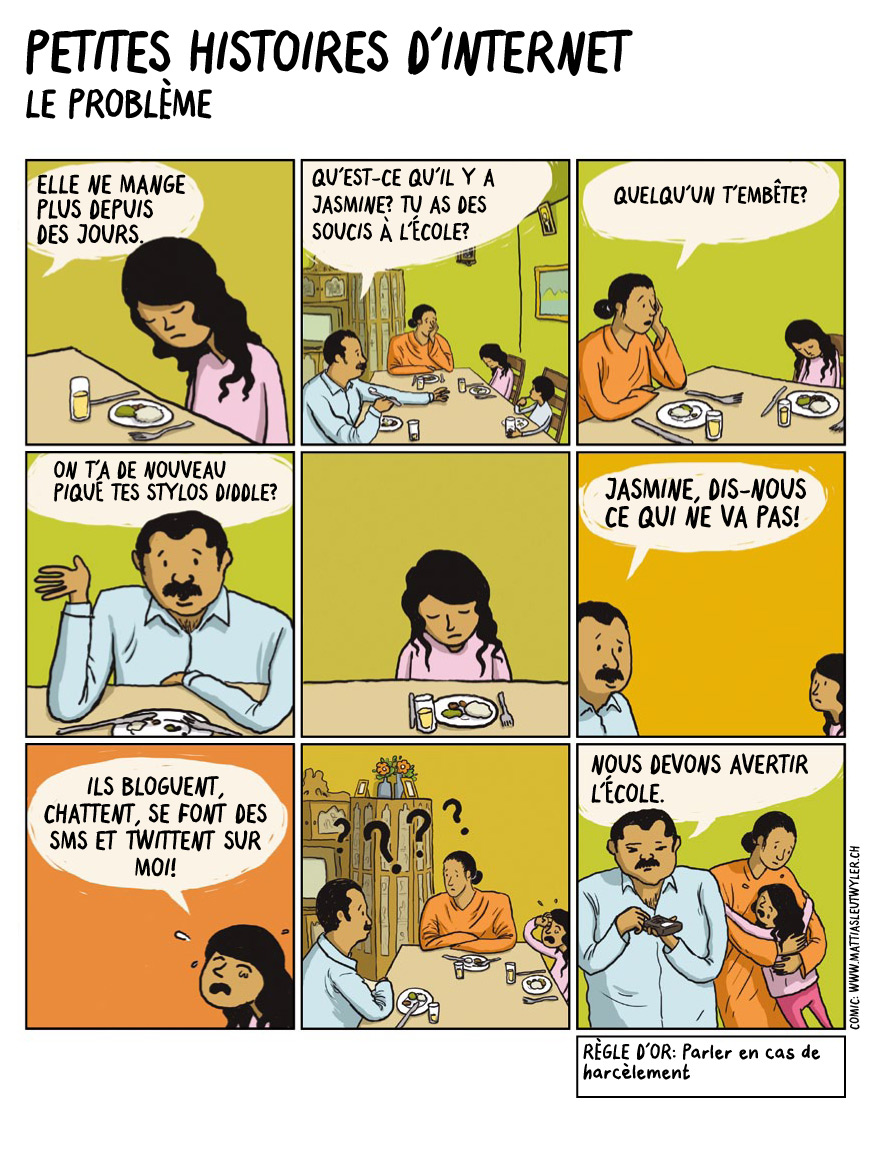

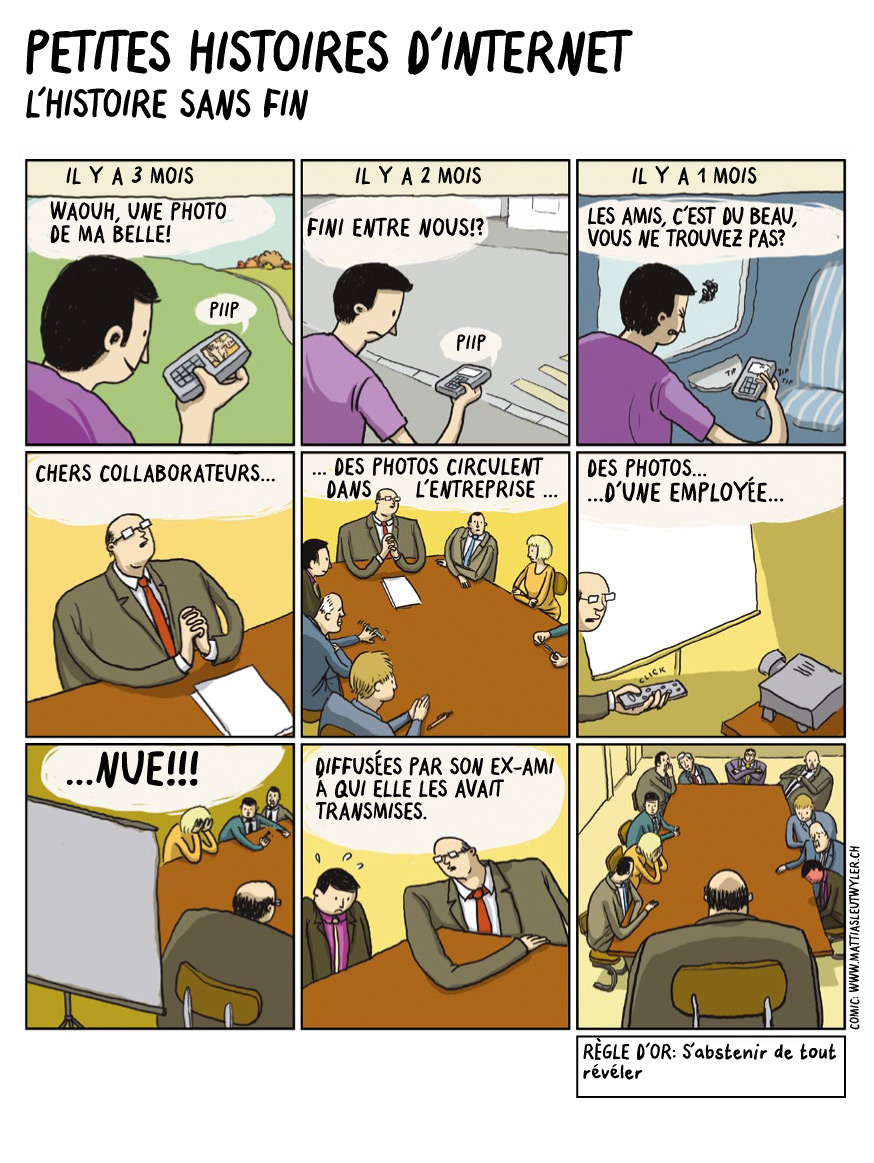

http://www.petiteshistoiresdinternet.ch/ | http://www.petiteshistoiresdinternet.ch/ | ||

| − | |||

| − | |||

Version du 14 septembre 2011 à 17:17

Sommaire

Mots clés

médias sociaux, cyberharcèlement, cyberbullying, harcèlement numérique, intimidation, actes d'intrusion, happy slapping, stalking, vol d'identité, adresse IP, anonymat.

Le revers de la médaille

Les médias sociaux (wikis, blogs, réseaux sociaux et microblogs) ont radicalement modifié les comportements humains. Aussi séduisants qu’ils soient dans leur promesse d’une citoyenneté mondiale, ils peuvent également être très dangereux et servir des intérêts moins nobles comme le cyberbullying. L'expression "cyberharcèlement" ou "cyberbullying" a été crée pour qualifier les harcèlements numériques durant lesquels les technologies modernes sont délibérément mises au service d'un comportement hostile et répété envers une personne ou un groupe, dans le but de lui nuire intentionnellement. Décryptage des principales formes répertoriées.

L’intimidation. La victime reçoit des mails de menaces ou d'insultes qui lui sont directement adressés et provenant souvent d'une source anonyme. Elle peut également être au cœur de discussions offensantes et cruelles publiées directement sur des blogs ou des messageries instantanées. Ces actions peuvent relever d'actes de harcèlement visant un individu à titre personnel, ou en fonction de son appartenance ethnique, religieuse ou sexuelle. Le harcèlement numérique se caractérise également par l'envoi de virus, de pornographie ou d'un important nombre de mails non sollicités pour bloquer ou perturber l’ensemble de la messagerie virtuelle.

Les actes d'intrusion. Ils concernent les actes de piratage à l’encontre de comptes personnels (boîte de courrier électronique, pages web). L'assaillant obtient par quelques moyens illicites ou abusifs le mot de passe de sa victime et accède à ses espaces personnels. Il peut ensuite y trafiquer ou modifier ce que bon lui semble. Supprimer ou voler des informations personnelles, changer les mots de passe de sorte que l'utilisateur ne puisse plus accéder à son site, ou envoyer des emails depuis son compte. L’utilisation d’une fausse identité pour gagner la confiance d’un individu ou pour lui soutirer des informations dans le but intentionnel de nuire (humiliation, menace ou fraude) est également considérée comme un acte intrusif.

La diffamation. L'assaillant met en place un site web ou un blog lié, dédié ou même prétendant être créé par la victime. Il y publie alors sans vergogne des contenus diffamants, voire hostiles comme la propagation de rumeurs et de photographies embarrassantes ou encore la diffusion d’informations personnelles sensibles de la victime. Ce type de sites est extrêmement malsain et encourage bien souvent d’autres personnes à exclure ou à mal agir face à l'utilisateur persécuté.

Le happy slapping consiste à choisir une victime, l’humilier, l’agresser, la passer à tabac ou en abuser sexuellement tout en filmant la scène à l’aide d’un portable. La vidéo est ensuite partagée avec le reste de la communauté. Dans de nombreuses situations, les agresseurs sont des adolescents à la recherche d’amusements de types nouveaux et drôles. Ce qu’on appelle également le vidéolynchage peut s’avérer profondément dramatique tant psychologiquement que physiquement pour la victime.

Le stalking est une forme d’harcèlement obsessionnel qui consiste à traquer les moindres faits et gestes en général d'une célébrité.

Bouc émissaire numérique

Le happy slapping, le stalking, la diffamation ou encore le vol d’identité sont autant de déviances possibles de l’utilisation des médias sociaux et des technologies de ce XXIe siècle. Ces cinq comportements ont supplanté les petits mots de menace échangés à la va-vite sous les pupitres, le racket des goûters ou autres gentillesses gratifiées avec une bonne dose d’humiliation. Désormais le jeu de pouvoir pervers qui régit l’ordre social (et même celui de la récréation) est amplifié de manière illimitée par les propriétés sans bornes du numérique. Les conséquences sont bien plus considérables aujourd'hui qu’elles ne l’étaientt à la pré-aire numérique: plus que regrettables, elles sont désormais indélébiles.

(Techno-) sciences sans conscience

Aujourd’hui de tels débordements sont plus fréquents et plus véhéments. L’anonymat assuré par les opérateurs téléphoniques, les réseaux sociaux et les messageries instantanées à leurs utilisateurs (ce quel que soit l’emploi du média) en est probablement l'une des causes. Dans un cas de harcèlement ni Orange, ni Facebook ou MSN ne divulguera à la victime l’adresse du harceleur. Prétexte : protection de la sphère privée ; Raison réelle : volonté de rester les instances pivots, centralisatrices. Toutes ces raisons créent un environnement favorable à l’impunité et permettent aux harceleurs d’abuser moralement leur victime sans en être inquiétés.

Des solutions ?

Les technologies modernes n'ont encore développé aucune manière efficace de chasser les détraqueurs du Web. Il existe néanmoins quelques solutions partielles pour prévenir ou du moins diminuer les abus numériques. Les wikis, citons Wikipedia, enregistrent automatiquement l'adresse IP des contributeurs qui souhaitent conserver leur anonymat. De plus un contrôle minutieux des publications effectuées est réalisé par la communauté des contributeurs aguéris. En cas d'abus, l’adresse IP est immédiatement bloquée. L’environnement crée par les wikis n'est pas infaillible aux déviances humaines mais leur est fortement défavorables.

Du côté de loi, rappelons que l’utilisation du nom de quelqu’un d’autre (vol d’identité) pour médire est répréhensible par la loi [1]. La déposition de plainte, preuves à l'appui, contre le cyberharcélement est donc tout à fait recevable par la tribunaux.

L’engagement individuel, comme identifier les cercles vicieux et contribuer à les réorienter vers des pratiques responsables et citoyennes, est également une des solutions envisageables.

Faits

La cyberintimidation est différente de l’intimidation traditionnelle, dans la mesure où :

- elle n’a pas de limite : la cyberintimidation peut suivre un élève à la maison après l’école ou à tout endroit où des technologies de communications sont accessibles ;

- elle peut être plus dure : on dit souvent en ligne ce qu’on ne dirait pas normalement en personne, parce qu’on ne peut voir la réaction de l’autre ;

- elle a une plus grande portée : une personne peut rire d’une autre personne à l’aide d’un courriel ou d’un site Web destiné à toute la classe ou au monde entier. Personne n’est à l’abri de la cyberintimidation, y compris les professeurs, les directeurs et d’autres adultes ;

- elle peut être anonyme : on utilise souvent des adresses de courriel et des noms fictifs. Souvent, le cyberintimidateur connaît la victime, mais la victime ne sait pas qui est le cyberintimidateur.

Le dicton « les mots nous glissent sur le dos comme l’eau sur les plumes d’un canard » n’est pas toujours juste. Les mots peuvent faire mal.

Conseils aux (jeunes) victimes de cyberintimidation

Ne réponds pas aux messages ou aux affichages des cyberintimidateurs. Si possible, bloque l’expéditeur des courriels ou messages.

- Garde une copie des messages. Tu n’as pas à les lire, mais tu auras besoin d’une copie si tu décides de dénoncer la cyberintimidation.

- Parles-en à quelqu’un, comme à un parent, à un professeur, à un agent de la paix ou à un adulte en qui tu as confiance.

- Si les messages sont sur un site Web ou une page Web, il faut communiquer avec le fournisseur de services Internet (FSI). La plupart des FSI ont des politiques sur l’utilisation de leur service ainsi que sur les mesures qu’il est possible de prendre si ces politiques ne sont pas respectées. Un grand nombre de sites Web contiennent un lien ou un bouton pour signaler un contenu inapproprié. Dans certains cas, les propriétaires des sites Web peuvent eux-mêmes retirer le contenu et avertir la personne qui l’a affiché, mais dans d’autres cas, il faut faire enquête.

Tu peux également :

- Élaborer des règles pour contrer la cyberintimidation dans ton école avec l’aide d’autres élèves, de professeurs et du personnel de l’administration de l’école ;

- Sensibiliser ta communauté à la cyberintimidation en organisant des assemblées, en distribuant des dépliants ou en posant des affiches.

Si tu cyber-intimides les autres :

- Tu dois réaliser que la cyberintimidation est aussi sinon plus méchante que les formes d’intimidation traditionnelles. Les personnes intimidées en ligne ressentent principalement la même chose que les autres personnes intimidées.

- Souviens-toi que tu ne devrais pas dire en en ligne ce que tu ne dirais pas en personne. Respecte la nétiquette : respecte les autres en ligne comme tu voudrais qu’on te respecte.

Sources et notes

http://www.fosi.org/archive/Anne%20Collier%20Notes.pdf http://fr.wikipedia.org/wiki/Harc%C3%A8lement_scolaire