Bruits et autres pollutions du cyberespace

Sommaire

Mots-clés

Ingénierie sociale, arnaque, curiosité, spam, pourriel, scam, lettre de Jérusalem, argent, opt in, opt out, newsletters, chaîne de lettres, canular.

Chaînes de lettres

Voici une compilation de faits véridiques et réalistes qui, si vous ne les lisez pas jusqu’au bout, dirigeront une météorite tout droit sur votre main gauche avant de frapper la droite par rebond.

Je voudrais remercier tous ceux qui m’ont envoyé des chaînes de courriels pendant toute l’année 2011 car, grâce à votre bonté :

1. J’ai lu 170 fois qu’Hotmail allait supprimer mon compte dans les prochaines semaines ;

2. J’ai accumulé environ 3000 ans de malheur et je suis mort plusieurs fois à cause de toutes les chaines que je n’ai pas renvoyées !

3. Quand je sors du dépanneur, je ne regarde personne, car j’ai peur qu’il (ou elle) m’emmène dans un motel, qu’il (ou elle) me drogue, pour après m’enlever un rein pour le revendre sur eBay !

4. J’ai versé aussi toutes mes économies sur le compte d’Amy BRUCE, une pauvre petite fille qui était malade à l’hôpital plus de 7 000 fois (c’est drôle, cette petite fille a toujours 8 ans depuis 1995…) ;

5. Mon cellulaire Nokia gratuit n’est jamais arrivé, action de Microsoft que Bill Gates distribuait parce qu’il en avait trop ;

6. J’ai inscrit mon prénom parmi 3000 autres sur une pétition et j’ai peut-être sauvé une espèce menacée d’écureuil nain à poil dur en Biélorussie orientale ;

7. Je connais la recette pour ne plus être seul en amour: il suffit d’écrire le prénom d’une personne sur un papier en pensant très fort à elle puis de se gratter le postérieur en tournant dans le sens des aiguilles d’une montre autour d’une Renault 5GT turbo (pas facile de trouver une R5 à Montréal, croyez-moi !) ;

8. J’ai lu au moins 25 tomes de tous les préceptes du DALAÏ-LAMA et j’ai accumulé du bonheur pour au moins les 4690 prochaines années !! (Tout ça peut-être pour compenser les 3000 ans de malheur, voir plus haut) ;

9. Sans oublier les 50 fois où j’ai dû scruter mon écran nuit et jour pour détecter le fameux message qui contenait cet enfoiré de virus que même Microsoft, Mac Affee, Norton Symantec, etc. étaient incapables d’avoir l’antidote… et qui, non content de bousiller le disque dur, risquait de scrapper mon système de son, ma télé HD, la cafetière et ma rôtisseuse verticale !!!!!!

IMPORTANT : si tu n’envoies pas ce courriel dans les prochaines 10 secondes à au moins 8500 personnes, un dinosaure venu de l’espace viendra dévorer toute ta famille demain à 17 h 30 sous le pont tunnel Louis Hyppolyte Lafontaine. (note de bas de page : tu as intérêt à y être, tu verras ça arrivera…) ;

Les chaînes de lettres ("chain letters" en anglais) sont des messages qui circulent entre connaissances (amis, collègues, au sein de listes de discussion...), dont le contenu est variable mais dont une des constantes est qu'il incite le destinataire à faire suivre le message à un maximum de ses contacts. Il s'agit fréquemment de messages alarmistes, des révélations fracassantes, des dénonciations d'actes répréhensibles, fréquemment aussi des appels à l'aide ou des jeux-concours. Raison pour laquelle la solidarité des internautes (dont vous êtes) est requise, ainsi que leur promptitude à agir en faisant circuler d'information. On voit ainsi des messages faire plusieurs fois le tour d'Internet, parfois refaire surface quelques années après, toujours avec le même contenu ou une variante à peine masquée. Là aussi, évitez l'acte impulsif même si l'émotion vous prend ! Pensez que les chaines de lettres sont bien souvent utilisées pour obtenir le plus d'adresses mails possibles, diffuser de la publicité ou pire encore des virus ou des malware.

Comment débusquer facilement un canular ?

Petite liste d'éléments qui devraient se retrouver dans de tels messages alarmistes pour être crédibles :

- Déjà, y a-t-il des références vérifiables, un site Internet de soutien officiel,

- des contacts téléphoniques,

- des références à des personnes aisément identifiables ?

Souvent tout cela manque. Ensuite, il existe des sites web qui se sont spécialisés dans les canulars du Net (voir les références) et listent, de manière participative, la plupart de ces arnaques. Donc avant de cliquer sur l'icône "Faire suivre" de votre logiciel de messagerie électronique, posez-vous les questions précédentes et consultez au moins un site spécialisé ! Vous éviterez ainsi de participer à la pollution de l'espace informationnel qu'est Internet...

Tableau récapitulatif

Comme dans l'Amazonie, sur Internet se déplacent serpents, moustiques et araignées. Pour profiter du paysage avec délectation et sans piqûre, ni morsure, voici un petit guide des créatures locales.

| Types de mails | Pourquoi vous ? | Dans quel but ? | Que faire? | Comment vous en débarrassez ? |

|---|---|---|---|---|

| Les spams | Sans raison particulière | Publicité massive au moindre coût | Rien. Surtout ne pas répondre | Se munir d'un logiciel anti-spam |

| Les scams | Sans raison particulière | Vous arnaquez | Rien. Surtout ne pas répondre | Supprimer le mail |

| Les mails commerciaux type Newsletters | Vous avez sans doute souscrit un abonnement volontairement (opt in actif) ou involontairement (opt in passif) | La newsletters permet aux sites lucratifs de transmettre leurs nouveautés rapidement et à moindre coût | Décider si les informations vous intéressent ou non | Vous désabonner (opt out) |

| Les mails commerciaux à intention réelle de nuire, type phishing | Pourquoi pas ? | Usurper votre identité et voler vos coordonnées bancaires | Contrôler la présence du cadenas dans la barre de recherche | Tagger le mail comme indésirable |

| Les chaînes de lettres | Vous les avez sans doute reçues par un ami sensible | Publicité, diffusion de virus ou malware | Contrôler les informations et ne pas transférer le mail | Supprimer le mail |

Pour éviter de se faire avoir au quotidien nous avons développé des qualités qui sont devenues des automatismes comme bien contrôler le retour de monnaie après un paiement, comparer les prix de plusieurs magasins et vérifier l’état de la marchandise avant une acquisition. L’arnaque existe, nous le savons et nous l’évitons (en général) avec aisance.

L'arrivée du numérique ouvre de nouveaux horizons aux abus en tous genres. L’arnaque existe aussi sur le Web. Elle porte le nom d’ingénierie sociale. Promenons-nous dans les bois virtuels pendant que le loup n'y est pas.

La curiosité est (parfois) un vilain défaut

« L'ingénierie sociale à mal escient est un terme "fourre-tout" qui désigne l'ensemble des ruses psychologiques utilisées pour encourager les utilisateurs à diminuer leur niveau de vigilance et de sécurité sur la toile. Elles sont employées notamment pour les inciter à ouvrir des pièces jointes dans les courriels, cliquer sur un bouton, suivre un lien, ou remplir un formulaire avec des informations personnelles sensibles » [1]. L’ingénierie sociale se nourrit des émotions humaines et met à profit la kyrielle de technologies modernes afin de susciter la curiosité de l’utilisateur. Celui-ci mené par son désir de découvrir ce qui se cache derrière tel lien ou pièce jointe, en oublie la prudence…

L’entreprise du pourriel

3,4 millions d'emails envoyés dans le monde chaque seconde, soit 107 000 milliards par an et plus des 3/4 sont des spams. Vente de Viagra, casino à prix cassé. Pourquoi ? Pour les milliers de dollars potentiels qui en découlent. Un spam ou pourriel est un courriel non désiré, envoyé par une entreprise commerciale, qui vante les mérites d’un produit ou d’un service. Celle-ci propose généralement un lien direct allant sur la page de vente dans chacun de ses e-mails. 31% des spammés cliquent sur ce lien. 3,1% des spammés achètent le produit ou le service proposés. C’est en partie à cause de ce taux de réussite confortable que l’entreprise du spam ne décélère pas.

Novice, on pense qu'il suffit de répondre à son auteur (présumé) qu'on désire ne plus recevoir ses sollicitations. Erreur ! Les auteurs de tels méfaits se frottent les mains de telles réactions car elles attestent qu'il y a bien un interlocuteur derrière l'adresse en question. Ils gardent alors d'autant plus précieusement votre adresse pour un usage ultérieur (de nouveaux spams ou la revente de fichiers d'adresses validées).

Pour éviter les attaques juridiques, il arrive fréquemment que les annonceurs publicitaires fassent appel à des spammeurs agissant depuis des territoires où la législation ne reconnait pas le spam comme illégal, faute d'un code assez rigoureux, parfois par pur laxisme, d'autres fois encore car ces pays font face à des urgences politiques d'un autre ordre... De tels envois sont profondément malhonnêtes (jouant sur la naïveté d’un utilisateur) et pollueurs (l’énergie utilisée pour l’envoi, mais également celle consommée par le filtre anti-spam) mais face à un argument financier de poids, ils ne pèsent pas bien lourds.

Pour combattre le spam, il est recommandé en premier lieu de ne jamais y répondre car si l'auteur reçoit les réponses, elles n'ont pas l'accueil escompté par leur expéditeur. De plus il arrive aussi fréquemment que l'auteur apparent (le champ expéditeur) ne soit pas du tout celui qui a expédié le message. C'est alors un "innocent" qui reçoit votre message de mécontentement, et peut-être des centaines d'autres d'internautes se trouvant dans un cas analogue au vôtre...

Pour contrer le spam, il est surtout important d'utiliser un système "anti-spam". De telles solutions sont parfois proposées par les fournisseurs de services d'hébergement de courriel. Les logiciels de messagerie électronique proposent également de "marquer" les messages indésirables comme tels. Ainsi, des systèmes vont déceler les messages susceptibles à l'avenir d'être indésirables, de manière préventive.

Dans son livre le Rapport Lugano Susan George, militante d’ATAC et citoyenne altermondialiste engagée, suggère une réunion de délégués des principales entreprises servant les intérêts privés de groupes oligarchiques. Cette réunion serait destinée à définir quels sont les principaux risques qui réduiraient le degré de contrôle de ces multinationales sur les ressources planétaires.

John Barlow, fondateur de l'EFF (la fondation des frontières électroniques ou Electronic Frontier Foundation) suggère que face à cette minorité qui contrôle les ressources privatisées sur Terre, quels que soient l'industrie et le domaine, l’émergence du cinquième pouvoir qu’est Internet devient l’ultime refuge pour l’esprit. Le seul endroit où les citoyens peuvent vraiment s’exprimer librement et former de propositions alternatives plus citoyennes dans tous les domaines de la production et de la consommation. Une minorité de puissants tente donc de jeter le discrédit sur cet outil ; une manière de faire est d'en diminuer la valeur d'usage en polluant le cyberespace, essentiellement par le financement de l'industrie du spam.

Le spam existe à cause des gens qui encouragent un niveau d'information très bas. Ce qui distingue le pourriel des autres activités d’arnaques artisanales est sa dimension industrielle. Elle pose la question suivante : à qui profite le crime de la pollution numérique ? A cette minorité, encouragée objectivement par la société de consommation, qui garde le contrôle et brouille le signal à l'aide de parasites comme le spam.

L'impact indirect du spam

Par une perte amplifiée des courriels due aux filtres anti-spams (leur simple usage ou leur engorgement voire leur contournement), le pourriel réduit aussi la possibilité d'utiliser des serveurs de courriels indépendants par la difficulté à gérer une telle quantité de bruit numérique.

Spam, Spam, Spam, Spam, lovely Spam, wonderful Spam

Spam décompresse ! Découvrez la vidéo des Monty Python, comiques britanniques des années 1970 qui ont inspiré aux pionniers du numériques la dénomination anglosaxone du pourriel.

http://www.youtube.com/watch?v=M_eYSuPKP3Y

L’ancêtre du Scam

Ce qu'on appelle aujourd'hui le scam est une vieille escroquerie qui portait le nom de Lettres de Jérusalem au XVIIIe siècle. Souvent rédigées par des détenus, à des échelles quasiment industrielles d'ateliers d'écriture, ces lettres rivalisaient d'épisodes romanesques et se présentaient en général sous la forme suivante :

« Monsieur, « Poursuivi par les révolutionnaires, M. le vicomte de ***, M. le comte de ***, M. le marquis de *** (on avait soin de choisir le nom d'une personnalité connue et récemment proscrite), au service duquel j'étais en qualité de valet de chambre, prit le parti de se dérober par la fuite à la rage de ses ennemis ; nous nous sauvâmes, nous pûmes cependant sauver un petit coffre contenant les bijoux de Madame, et 30 000 francs en or ; mais, dans la crainte d'être arrêtés nantis de ces objets, nous enfouîmes notre trésor, puis ensuite nous nous déguisâmes, nous entrâmes dans votre ville et allâmes loger à l'hôtel de ***. […] « Vous connaissez sans doute les circonstances qui accompagnèrent l'arrestation de mon vertueux maître, ainsi que sa triste fin. Plus heureux que lui, il me fut possible de gagner l'Allemagne, mais, bientôt assailli par la plus affreuse misère, je me déterminai à rentrer en France. Je fus arrêté et conduit à Paris ; trouvé nanti d'un faux passeport, je fus condamné à la peine des fers. Dans la position cruelle où je me trouve, je crois pouvoir, sans mériter le moindre blâme, me servir d'une partie de la somme enfouie près de votre ville. Parmi plusieurs noms que nous avions recueillis, mon maître et moi, à l'hôtel, je choisis le vôtre. Je n'ai pas l'honneur de vous connaître personnellement, mais la réputation de probité et de bonté dont vous jouissez dans votre ville m'est un sûr garant que vous voudrez bien vous acquitter de la mission dont je désire vous charger, et que vous vous montrerez digne de la confiance d'un pauvre prisonnier qui n'espère qu'en Dieu et en vous. « Veuillez, Monsieur, me faire savoir si vous acceptez ma proposition. Si j'étais assez heureux pour qu'elle vous convînt, je trouverais les moyens de vous faire parvenir le plan, de sorte qu'il ne vous resterait plus qu'à déterrer la cassette ; vous garderiez le contenu entre vos mains ; seulement vous me feriez tenir ce qui me serait nécessaire pour alléger ma malheureuse position. « Je suis, etc. »

Scam alias Fraude 419

Une version moderne de cette lettre a touché un député du gouvernement vaudois en Suisse. Résultat: séquestré 48 heures par une bande d'escrocs et paiement d'une rançon au Togo. Attiré par une histoire montée de toutes pièces qui lui semble plausible, et peut-être appâté par l'idée de gagner de l'argent, le député avoue «Je me suis laissé avoir par une arnaque, c'était invraisemblable!»

Le scam, arnaque nigériane, Fraude 419 autant de termes pour désigner une escroquerie bien huilée. Juteuse affaire qui représente chaque année depuis l’arrivée des technologies modernes des milliards de dollars. Concrètement, vous recevez une lettre par mail dans laquelle un correspondant, souvent originaire d’un pays africain, vous explique qu’il possède un pécule sur un compte en banque (suisse, allemande, monégasque...) de quelques millions de dollars. Il souhaite transférer cet argent, souvent acquis frauduleusement ou servant une bonne cause, sur un compte étranger existant. Il vous propose ainsi de faire affaire avec lui moyennant un pourcentage sur la somme totale lui appartenant. Offre alléchante suspendue au bout d’un fil inatteignable à l’image d’une carotte pour un âne, elle encourage les premiers versements de l’individu-cible qui accepte le deal. Rapidement on lui demande de verser des petits montants pour couvrir les frais de dossier, de transfert, de banque… Avant même d’avoir compris l’arnaque, voilà la victime délestée d’une partie de son argent. La transaction s'achève lorsque soit il n'a plus les moyens d'avancer les montants des frais annexes, soit lorsque il se rend compte qu'il est la victime d'une arnaque plutôt désagréable.

Opt-in / opt-out

Spam pour certains, e-bulletins plus communément appelés newsletters pour d’autres. Que signifient opt-in et opt-out ?

Opt-in

L’utilisateur choisit explicitement et en toute conscience de donner son adresse mail à un site (souvent commercial) pour obtenir régulièrement des informations et autres nouveautés. Le double opt-in est la variante encore plus sécurisée : vous entrez votre adresse électronique dans un formulaire sur le web, ensuite vous recevez un message vous demandant de confirmer votre intérêt à vous abonner à ladite liste et enfin vous y répondez conformément aux instructions afin de finaliser votre abonnement (souvent en suivant un lien sur le web). Sans réponse de votre part, vous ne devriez plus recevoir de messages de cet expéditeur... Ce qui évite que n'importe qui entre votre adresse dans le formulaire à votre insu. Seul le double opt-in est reconnu comme valide et honnête par les professionnels sérieux du marketing en ligne.

Lors d’un opt-in passif, l’utilisateur choisit implicitement de faire partie de la liste de diffusion d’un site. Bien souvent, dans le formulaire d'inscription au site, une petite case est déjà cochée attestant de votre accord à recevoir de futurs messages.

Opt-out

L’opt-out désigne des systèmes de diffusion d'information par e-mail qui vous inscrivent sur leurs listes a priori et vous laissent vous désinscrire si vous n'êtes pas intéressé par leurs informations. Là aussi, plusieurs variantes sont possibles. Lorsque l’utilisateur choisit de ne pas ou plus recevoir d’emails provenant de cet envoyeur en cochant une case ou un lien allant dans ce sens, on parle d’opt-out actif. En revanche l’opt-out passif ne peut s’effectuer qu’après avoir reçu les mails non requis. Cette dernière variante est très proche du spam.

Phishing

Le phishing, ou hameçonnage en français, illustre parfaitement dans l’environnement numérique l’expression « mordre à l’hameçon ». Mise en contexte : Vous recevez un message dont l'auteur se fait passer pour un service auquel vous pourriez avoir souscrit. Il s'agit souvent de services de banque en ligne ou de marchands en ligne à qui vous vouez une grande confiance, par habitude. Le message invoque un incident qui vous obligerait à vous (re-)connecter urgemment sur leur site via un lien qu'ils placent dans le corps du message. Si vous suivez le lien, votre navigateur ouvrira une page qui ressemble à s'y méprendre au site de l'organisme dont le message émanerait. Cependant, si vous entrez vos codes habituels (identifiant et mot de passe), vous ne serez pas connecté au site en question, mais à un « leurre » qui « moissonne » les codes personnels pour les exploiter en usurpant votre identité. Nous n'avons pas essayé de mordre à l'hameçon pour vous dire ce qui se passerait dans un tel cas. Si cela vous est arrivé, merci de prendre contact avec nous pour nous donner votre témoignage, qui pourrait être publié dans une version ultérieure de ce article.

Le phishing est une méthode très agressive qui joue entièrement sur la crédulité des utilisateurs. Voici quelques informations à connaître pour éviter d’être « pêché-e ». Tout d’abord ces messages commencent quasi-généralement par « cher client-e » (ou autre formule de ce genre) au lieu d'indiquer vos nom et prénom (voire votre numéro de client ou de compte). Ensuite, il est préférable d'entrer soi-même l’adresse URL plutôt que de cliquer sur le lien fourni. Comme celui-ci a sans doute été détourné, le risque de vol d’informations personnelles est trop élevé. De plus, les sites web employés pour le phishing ne sont pas ceux des organismes pour lesquels ils se font passer ; si vous suivez le lien fourni, vous constaterez que l'adresse URL n'est pas celle par laquelle vous accédez habituellement à ces services. Enfin la présence d’un cadenas à côté de l'adresse URL confirmera un cryptage de la page et donc d’une sécurité plus grande.

Les croque-escrocs [2]

Les croque-escrocs sont des internautes bienveillants qui traquent les expéditeurs de scam avec patience et en simulant une grande naïveté. Leur objectif est de leur faire perdre beaucoup de temps, d'utiliser les mêmes pratiques qu'eux pour les décourager de recommencer. Mais leur but ultime est de pouvoir démasquer et dénoncer ces escrocs.

Le mot de la fin

Être cambriolé-e, précisément durant un long séjour à l'étranger, résultait bien souvent d'une grande malchance. Aujourd'hui, la dimension des réseaux sociaux est à prendre en compte : quelques utilisateurs malheureux ont publié la période de leur absence sur leur mur et ont retrouvé leur lieu de résidence complètement vidé de ses valeurs. De nombreuses autres arnaques existent et évoluent. Nous y reviendrons dans le tome II.

Comme dans toute région où l'on est nouvel arrivé, il y a quelques codes, habitudes et réflexes de vigilance à adopter. Shakespeare disait Rien n'est bon ou mauvais en soi, tout dépend de notre pensée. A l'heure du numérique, cette assertion est toujours d'actualité et nous rappelle l'importance de bien savoir jongler entre risques et opportunités.

Sources et notes

<refrences/>

Canulars sur Internet : http://www.hoaxbuster.com

Rapport Sophos 2011 sur les menaces à la sécurité

http://fr.wikipedia.org/wiki/Hame%C3%A7onnage

http://www.20min.ch/ro/news/vaud/story/Un-UDC-vaudois-sequestre-durant-48h-12960522

http://fr.wikipedia.org/wiki/Cha%C3%AEne_de_lettres

http://fr.wikipedia.org/wiki/Lettre_de_J%C3%A9rusalem

http://fr.wikipedia.org/wiki/Fraude_4-1-9

http://www.scriptol.fr/web/lettre-de-jerusalem.php

http://www.synchro-blogue.com/synchro/2008/02/les-chaines-de.html

http://www.youtube.com/watch?v=M_eYSuPKP3Y

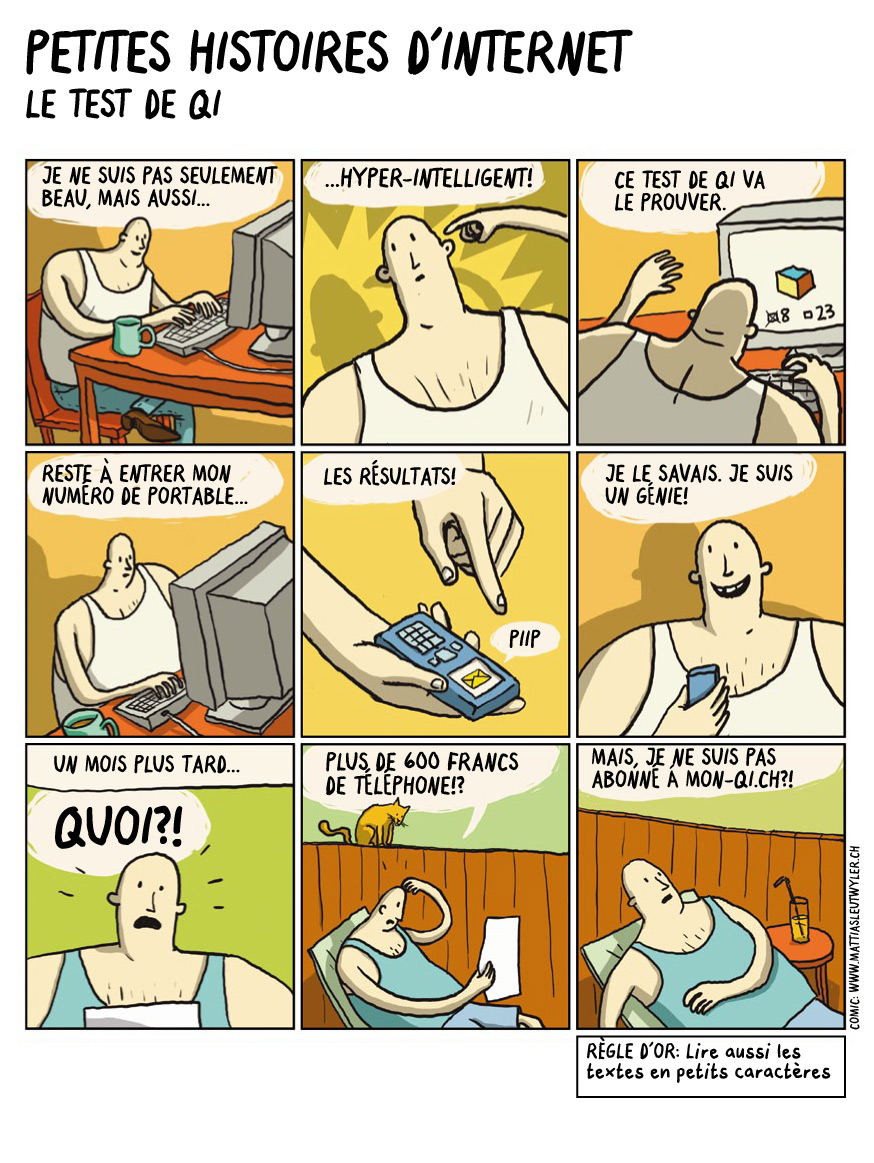

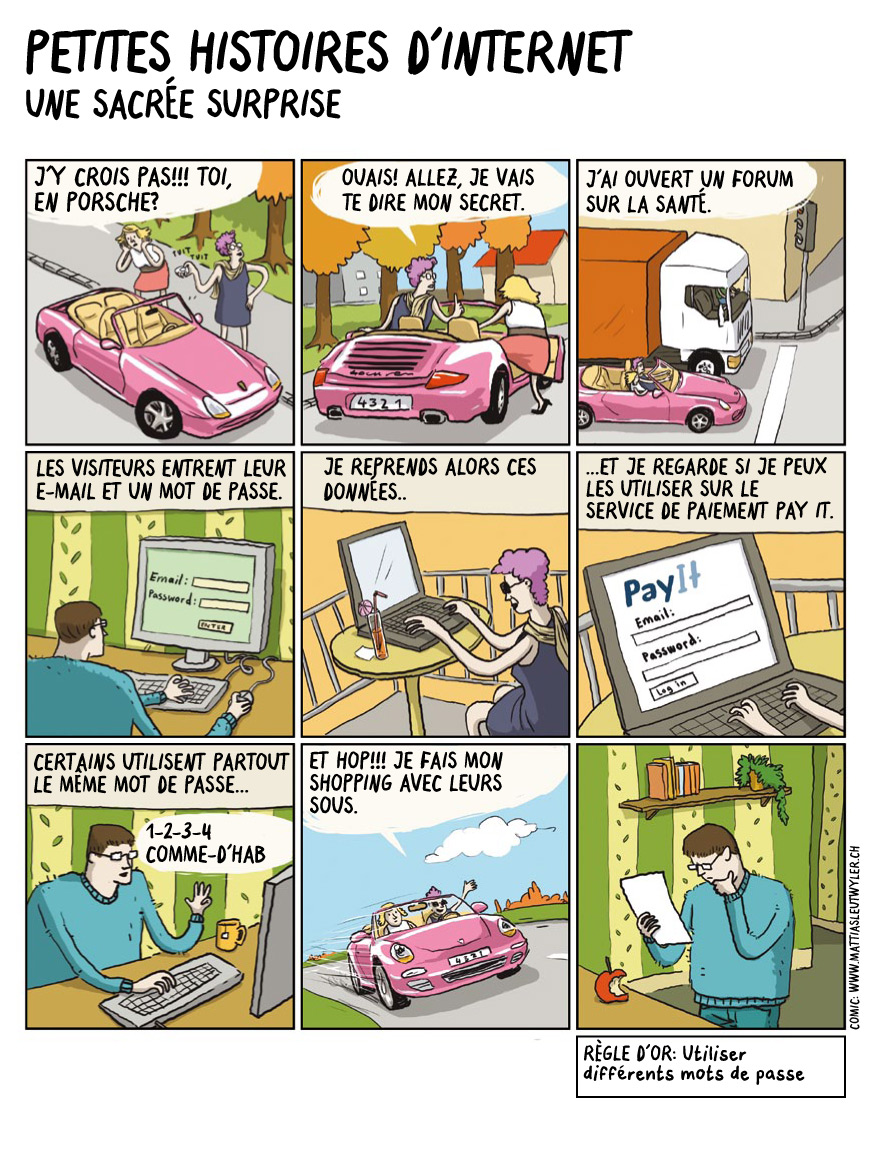

Sources iconographiques

http://www.petiteshistoiresdinternet.ch/- ↑ Rapport Sophos 2011

- ↑ http://www.croque-escrocs.fr/